수백만 원짜리 최신 방화벽을 설치하고, 매일 백신을 업데이트하며, 복잡한 비밀번호까지 걸어두었습니다. IT 보안팀의 기준에서는 정말 완벽해 보이죠?

그런데 어느 날, 직원이 무심코 꽂은 USB 하나에 공장의 전체 생산 라인이 멈춰버립니다. 2010년 이란 핵시설을 마비시킨 '스턱스넷(Stuxnet)' 사태부터 최근 글로벌 자동차 제조사의 스마트 팩토리 셧다운 사례까지, 이런 끔찍한 일은 지금 이 순간에도 벌어지고 있습니다. 현장의 담당자들은 절규하죠.

"IT 보안팀이 하라는 대로 다 했는데, 왜 막지 못했나요?"

오늘 그 뼈아픈 질문에 대한 답, '왜 IT 보안팀은 속수무책이었나?'에 대해 이야기해 보려 합니다. 결론부터 말씀드리면, 이것은 IT 보안팀의 무능이 아닙니다. 서로 완전히 다른 두 세계의 '우선순위'가 충돌했기 때문입니다.

▮ 우선순위의 충돌: C-I-A vs. A-I-C (+Safety)

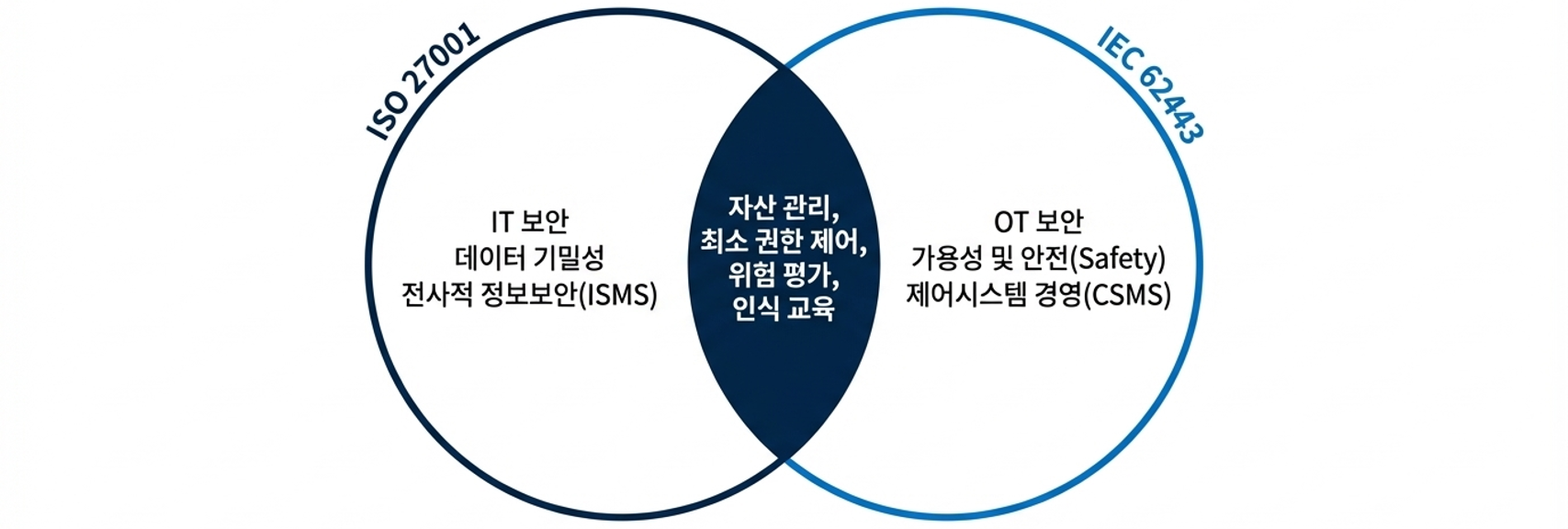

우리가 흔히 아는 IT(정보기술) 환경과 공장이나 발전소를 움직이는 OT(운영기술) 환경은 태생적인 DNA부터가 다릅니다. 미국 국립표준기술연구소(NIST)의 산업제어시스템 보안 가이드라인(SP 800-82)을 보더라도 이 두 세계는 명확히 구분됩니다.

- IT 보안의 1순위는 '기밀성(Confidentiality)'입니다. 정보가 유출되면 안 되기 때문에, 조금이라도 의심스러우면 일단 시스템을 멈추고 접속을 차단해 버리죠. (C-I-A)

- 하지만 OT 보안의 1순위는 '가용성(Availability)'과 '안전(Safety)'입니다. 공정은 1년 365일 1초도 멈춰서는 안 되며, 무엇보다 작업자의 생명이 최우선입니다. (A-I-C + Safety)

이런 본질적인 차이를 무시한 채, IT 보안의 3대 무기인 '패치, 백신, 인증'을 공장에 그대로 밀어 넣으면 현장에서는 끔찍한 '3대 딜레마'가 발생하고 맙니다.

"IT의 보안이 '정보'를 지키기 위한 것이라면, OT의 보안은 '사람'과 '공정'을 지키기 위한 것입니다."

▮ IT 보안과 OT 보안의 충돌: 3대 딜레마 심층 분석

[딜레마 1: 패치 관리] "용광로를 끄고 패치하라고요?"

IT 보안의 상식은 '즉각적인 패치'입니다. 하지만 수십 년간 멈추지 않고 돌아가야 하는 제어 시스템(PLC) 앞에서는 이 상식이 깨집니다. 제조사가 공식 검증(Validation)해주기 전까지는 패치를 마음대로 할 수 없는 '판매자 종속성(Vendor Dependency)' 문제도 큽니다.

💡 [해결책: 보정 통제와 네트워크 격리]

국제 산업 보안 표준인 IEC 62443에서는 이를 해결하기 위해 '보정 통제(Compensating Controls)'를 제시합니다. 당장 패치할 수 없다면, 위험 구역을 물리적/논리적으로 완전히 분리(Zones & Conduits)하여 해커가 아예 접근하지 못하게 성벽을 치는 우회로를 만드는 것입니다.

[딜레마 2: 백신 검사] "검사 때문에 로봇 팔이 멈췄습니다"

PC에서 쓰는 일반적인 백신은 모든 파일을 뒤져 악성코드를 찾는 '블랙리스트' 방식입니다. 그러나 밀리초(ms) 단위의 실시간성이 생명인 공장에서는 백신 검사로 인해 제어 명령이 0.1초만 지연되어도 불량품이 쏟아지거나 기계가 파손됩니다.

💡 [해결책: 애플리케이션 화이트리스팅]

OT 환경은 웹 서핑이나 문서 작업을 하지 않고 정해진 일만 합니다. 따라서 나쁜 것을 찾아내는 무거운 백신 대신, '허락된 소수의 프로그램만 실행시키는 화이트리스팅(Default-Deny)' 방식을 써야 합니다. 이를 통해 시스템의 가용성을 훼손하지 않고 무결성을 보장합니다.

[딜레마 3: 인증 정책] "암호 치다가 공장이 폭발한다면?"

"비밀번호는 특수문자를 섞어 12자리 이상으로 설정하고 30일마다 변경하세요."

화학 반응로에 비상사태가 터졌는데, 두꺼운 방호 장갑을 낀 작업자가 복잡한 암호를 치다가 골든타임을 놓친다면 어떻게 될까요? 보안을 지키려다 사람의 목숨(Safety)이 위태로워지는 역설입니다.

💡 [해결책: 역할 기반 접근 제어 (RBAC)]

OT 현장에서는 개인의 복잡한 비밀번호보다 '역할(Role)'이 중요합니다. 긴급 상황에서는 복잡한 인증 절차를 우회하여 시스템을 즉시 통제할 수 있는 권한을 주되, 그 모든 행위를 엄격하게 로그(Log)로 남겨 사후 추적하는 차등 적용 방식이 필요합니다.

▮ 결론: 상황에 따른 작업장과 새로운 규칙의 필요성

지난 수십 년간의 보안 사고는 IT 보안팀의 무능이 아닌, '철학의 충돌'이 빚은 참사였습니다. 데이터를 지키는 IT의 문법을 사람과 설비를 지키는 OT 현장에 강요했기 때문입니다.

스마트 팩토리와 자율주행 시대, 가용성과 안전을 훼손하지 않으면서도 강력한 보안을 달성하기 위한 국제 표준이 바로 'IEC 62443'입니다.

더 구체적으로 IEC 62443이 공장의 방어선을 어떻게 재설계하는지, 그 치열한 전략의 디테일은 책 본문에서 더 깊이 있게 만나보실 수 있습니다.

📝 3줄 핵심 요약

- 우선순위의 충돌: IT 보안은 '데이터 기밀성(C-I-A)'을 중시하지만, OT 보안은 '가용성과 안전(A-I-C+Safety)'이 최우선입니다.

- 3대 딜레마: 무조건적인 패치, 무거운 백신 검사, 복잡한 인증 정책은 현장의 공정을 마비시키고 생명을 위협합니다.

- 새로운 규칙: 보정 통제(네트워크 격리), 화이트리스팅, 역할 기반 접근 제어(RBAC)를 제시하는 IEC 62443 표준 도입이 필수적입니다.

'제어시스템 보안' 카테고리의 다른 글

| Chapter 4. IT 보안: ISO/IEC 27001의 명확한 한계 (0) | 2026.03.13 |

|---|---|

| Chapter 3. 해커의 놀이터:붕괴된 성벽과 보안 부재의 표적 (0) | 2026.03.11 |

| Chapter 1. 송유관이 멈추고, 도시가 암흑에 빠지다: OT 보안은 이제 생존이다 (0) | 2026.03.05 |

| 2026년 기술 대전환의 시대: 당신이 몰랐던 '연결된 세상'의 5가지 보안 진실 (0) | 2026.02.25 |

| [신간 안내] 에이전틱 AI(Agentic AI)가 공장을 제어하는 시대, 인간의 마지막 방어선 『제어시스템 보안』 출간! (0) | 2026.02.25 |